Wireshark đại diện cho trình phân tích giao thức được sử dụng nhiều nhất trên thế giới. Bằng cách sử dụng nó, bạn có thể kiểm tra mọi thứ đang diễn ra trong mạng của mình, khắc phục các sự cố khác nhau, phân tích và lọc lưu lượng truy cập mạng của bạn bằng các công cụ khác nhau, v.v.

Nếu bạn muốn tìm hiểu thêm về Wireshark và cách lọc theo cổng, hãy đảm bảo bạn tiếp tục đọc.

Lọc cổng chính xác là gì?

Lọc cổng đại diện cho một cách lọc các gói (tin nhắn từ các giao thức mạng khác nhau) dựa trên số cổng của chúng. Các số cổng này được sử dụng cho các giao thức TCP và UDP, những giao thức nổi tiếng nhất để truyền. Lọc cổng đại diện cho một hình thức bảo vệ máy tính của bạn vì bằng cách lọc cổng, bạn có thể chọn cho phép hoặc chặn một số cổng nhất định để ngăn các hoạt động khác nhau trong mạng.

Có một hệ thống cổng được thiết lập tốt được sử dụng cho các dịch vụ internet khác nhau, chẳng hạn như truyền tệp, e-mail, v.v. Trên thực tế, có hơn 65.000 cổng khác nhau. Chúng tồn tại ở chế độ “cho phép” hoặc “đóng”. Một số ứng dụng trên internet có thể mở các cổng này, do đó làm cho máy tính của bạn dễ bị tin tặc và vi rút tấn công.

Bằng cách sử dụng Wireshark, bạn có thể lọc các gói tin khác nhau dựa trên số cổng của chúng. Tại sao bạn muốn làm điều này? Bởi vì theo cách đó, bạn có thể lọc ra tất cả các gói mà bạn không muốn trong máy tính của mình vì những lý do khác nhau.

Các cổng quan trọng là gì?

Có 65.535 cổng. Chúng có thể được chia thành ba loại khác nhau: các cổng từ 0 - 1023 là các cổng nổi tiếng và chúng được gán cho các dịch vụ và giao thức chung. Sau đó, từ 1024 đến 49151 là các cổng đã đăng ký - chúng được ICANN chỉ định cho một dịch vụ cụ thể. Và cổng công cộng là cổng từ 49152-65535, chúng có thể được sử dụng bởi bất kỳ dịch vụ nào. Các cổng khác nhau được sử dụng cho các giao thức khác nhau.

Nếu bạn muốn tìm hiểu về những cái phổ biến nhất, hãy xem danh sách sau:

| Số cổng | Tên dịch vụ | Giao thức |

| 20, 21 | Giao thức truyền tệp - FTP | TCP |

| 22 | Vỏ an toàn - SSH | TCP và UDP |

| 23 | Telnet | TCP |

| 25 | Giao thức chuyển thư đơn giản | TCP |

| 53 | Hệ thống tên miền - DNS | TCP và UDP |

| 67/68 | Giao thức cấu hình máy chủ động - DHCP | UDP |

| 80 | Giao thức truyền siêu văn bản - HTTP | TCP |

| 110 | Giao thức Bưu điện - POP3 | TCP |

| 123 | Giao thức thời gian mạng - NTP | UDP |

| 143 | Giao thức truy cập tin nhắn Internet (IMAP4) | TCP và UDP |

| 161/162 | Giao thức quản lý mạng đơn giản –SNMP | TCP và UDP |

| 443 | HTTP với Lớp cổng bảo mật - HTTPS (HTTP qua SSL / TLS) | TCP |

Phân tích trong Wireshark

Quá trình phân tích trong Wireshark thể hiện việc giám sát các giao thức và dữ liệu khác nhau bên trong mạng.

Trước khi chúng tôi bắt đầu với quá trình phân tích, hãy đảm bảo rằng bạn biết loại lưu lượng truy cập bạn đang muốn phân tích và các loại thiết bị khác nhau tạo ra lưu lượng truy cập:

- Bạn có hỗ trợ chế độ lăng nhăng không? Nếu bạn làm vậy, điều này sẽ cho phép thiết bị của bạn thu thập các gói mà ban đầu không dành cho thiết bị của bạn.

- Bạn có những thiết bị nào bên trong mạng của mình? Điều quan trọng cần lưu ý là các loại thiết bị khác nhau sẽ truyền các gói tin khác nhau.

- Bạn muốn phân tích loại lưu lượng nào? Loại lưu lượng sẽ phụ thuộc vào các thiết bị trong mạng của bạn.

Biết cách sử dụng các bộ lọc khác nhau là vô cùng quan trọng để nắm bắt các gói tin dự định. Các bộ lọc này được sử dụng trước quá trình bắt gói. Họ làm việc như thế nào? Bằng cách đặt một bộ lọc cụ thể, bạn ngay lập tức loại bỏ lưu lượng truy cập không đáp ứng các tiêu chí nhất định.

Trong Wireshark, một cú pháp được gọi là cú pháp Berkley Packet Filter (BPF) được sử dụng để tạo các bộ lọc chụp khác nhau. Vì đây là cú pháp được sử dụng phổ biến nhất trong phân tích gói, điều quan trọng là phải hiểu cách hoạt động của nó.

Cú pháp Bộ lọc gói Berkley nắm bắt các bộ lọc dựa trên các biểu thức lọc khác nhau. Các biểu thức này bao gồm một hoặc một số biểu thức nguyên thủy và các biểu thức nguyên thủy bao gồm một mã định danh (các giá trị hoặc tên mà bạn đang cố gắng tìm trong các gói khác nhau), theo sau là một hoặc một số định nghĩa.

Vòng loại có thể được chia thành ba loại khác nhau:

- Nhập - với những định danh này, bạn chỉ định loại định danh đại diện. Các định tính loại bao gồm cổng, mạng và máy chủ lưu trữ.

- Dir (hướng) - những định tính này được sử dụng để chỉ định hướng chuyển giao. Theo cách đó, “src” đánh dấu nguồn và “dst” đánh dấu đích.

- Proto (giao thức) - với các định tính giao thức, bạn có thể chỉ định giao thức cụ thể mà bạn muốn nắm bắt.

Bạn có thể sử dụng kết hợp các định tính khác nhau để lọc ra tìm kiếm của mình. Ngoài ra, bạn có thể sử dụng các toán tử: ví dụ, bạn có thể sử dụng toán tử nối (& / and), toán tử phủ định (! / Not), v.v.

Dưới đây là một số ví dụ về bộ lọc chụp mà bạn có thể sử dụng trong Wireshark:

| Bộ lọc | Sự miêu tả |

| máy chủ 192.168.1.2 | Tất cả lưu lượng liên kết với 192.168.1.2 |

| cổng tcp 22 | Tất cả lưu lượng liên kết với cổng 22 |

| src 192.168.1.2 | Tất cả lưu lượng truy cập bắt nguồn từ 192.168.1.2 |

Có thể tạo bộ lọc chụp trong các trường tiêu đề giao thức. Cú pháp có dạng như sau: proto [offset: size (tùy chọn)] = value. Ở đây, proto đại diện cho giao thức bạn muốn lọc, offset đại diện cho vị trí của giá trị trong tiêu đề của gói, kích thước đại diện cho độ dài của dữ liệu và giá trị là dữ liệu bạn đang tìm kiếm.

Bộ lọc hiển thị trong Wireshark

Không giống như bộ lọc chụp, bộ lọc hiển thị không loại bỏ bất kỳ gói nào, chúng chỉ ẩn chúng trong khi xem. Đây là một lựa chọn tốt vì sau khi hủy các gói, bạn sẽ không thể khôi phục chúng.

Bộ lọc hiển thị được sử dụng để kiểm tra sự hiện diện của một giao thức nhất định. Ví dụ: nếu bạn muốn hiển thị các gói chứa một giao thức cụ thể, bạn có thể nhập tên của giao thức vào thanh công cụ “Bộ lọc hiển thị” của Wireshark.

Sự lựa chọn khác

Có nhiều tùy chọn khác nhau mà bạn có thể sử dụng để phân tích các gói trong Wireshark, tùy thuộc vào nhu cầu của bạn.

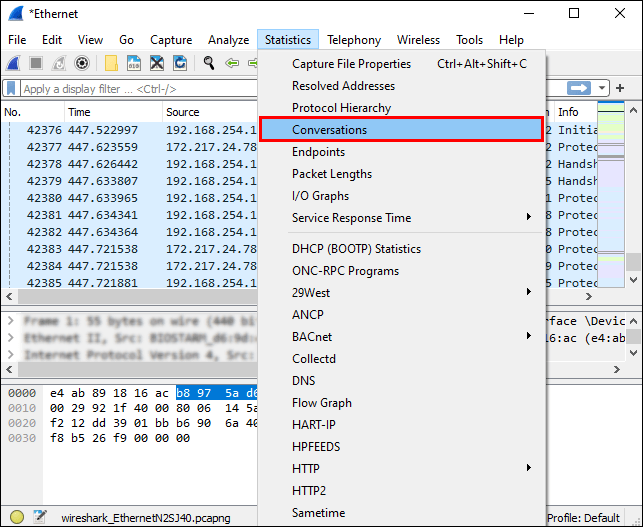

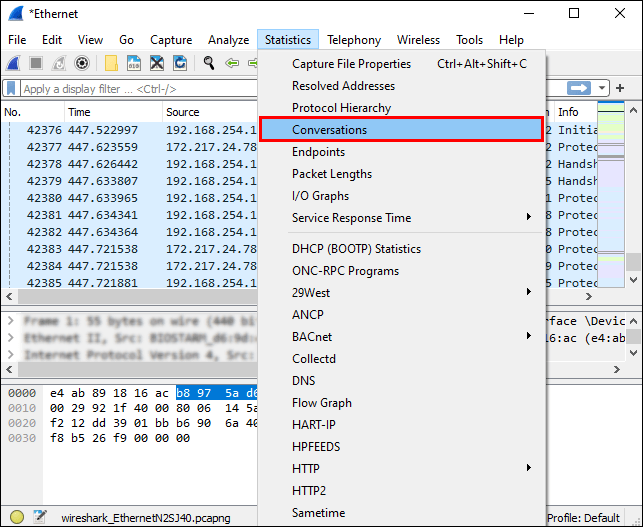

- Trong cửa sổ "Thống kê" trong Wireshark, bạn có thể tìm thấy các công cụ cơ bản khác nhau mà bạn có thể sử dụng để phân tích gói tin. Ví dụ: bạn có thể sử dụng công cụ “Cuộc trò chuyện” để phân tích lưu lượng giữa hai địa chỉ IP khác nhau.

- Trong cửa sổ “Thông tin chuyên gia”, bạn có thể phân tích các điểm bất thường hoặc hành vi không phổ biến trong mạng của mình.

Lọc theo cổng trong Wireshark

Lọc theo cổng trong Wireshark dễ dàng nhờ thanh bộ lọc cho phép bạn áp dụng bộ lọc hiển thị.

Ví dụ: nếu bạn muốn lọc cổng 80, hãy nhập cổng này vào thanh bộ lọc: “tcp.port == 80. ” Những gì bạn cũng có thể làm là nhập “eq”Thay vì“ == ”, vì“ eq ”đề cập đến“ bằng nhau ”.

Bạn cũng có thể lọc nhiều cổng cùng một lúc. Cái || dấu hiệu được sử dụng trong trường hợp này.

Ví dụ: nếu bạn muốn lọc các cổng 80 và 443, hãy nhập mã này vào thanh bộ lọc: “tcp.port == 80 || tcp.port == 443", hoặc là "tcp.port eq 80 || tcp.port eq 443.”

Câu hỏi thường gặp bổ sung

Làm cách nào để lọc Wireshark theo địa chỉ IP và cổng?

Có một số cách mà bạn có thể lọc Wireshark theo địa chỉ IP:

1. Nếu bạn quan tâm đến một gói có địa chỉ IP cụ thể, hãy nhập thông tin này vào thanh bộ lọc: “ip.adr == x.x.x.x.”

2. Nếu bạn quan tâm đến các gói đến từ một địa chỉ IP cụ thể, hãy nhập thông tin này vào thanh bộ lọc: “ip.src == x.x.x.x.”

3. Nếu bạn quan tâm đến việc các gói đi đến một địa chỉ IP cụ thể, hãy nhập thông tin này vào thanh bộ lọc: “ip.dst == x.x.x.x.”

Nếu bạn muốn áp dụng hai bộ lọc, chẳng hạn như địa chỉ IP và số cổng, hãy xem ví dụ tiếp theo: “ip.adr == 192.168.1.199. && tcp.port eq 443.”Vì“ && ”đại diện cho các ký hiệu cho“ và ”, bằng cách viết này, bạn có thể lọc tìm kiếm của mình theo địa chỉ IP (192.168.1.199) và theo số cổng (tcp.port eq 443).

Wireshark nắm bắt lưu lượng cổng như thế nào?

Wireshark nắm bắt tất cả lưu lượng mạng khi nó xảy ra. Nó sẽ nắm bắt tất cả lưu lượng cổng và hiển thị cho bạn tất cả các số cổng trong các kết nối cụ thể.

Nếu bạn muốn bắt đầu chụp, hãy làm theo các bước sau:

1. Mở “Wireshark.”

2. Nhấn vào “Chụp”.

3. Chọn “Giao diện”.

4. Nhấn vào “Bắt đầu”.

Nếu bạn muốn tập trung vào một số cổng cụ thể, bạn có thể sử dụng thanh bộ lọc.

Khi bạn muốn dừng chụp, nhấn ‘’ Ctrl + E. ’’

Bộ lọc Capture cho một tùy chọn DHCP là gì?

Tùy chọn Giao thức Cấu hình Máy chủ Động (DHCP) đại diện cho một loại giao thức quản lý mạng. Nó được sử dụng để tự động gán địa chỉ IP cho các thiết bị được kết nối với mạng. Bằng cách sử dụng tùy chọn DHCP, bạn không phải định cấu hình các thiết bị khác nhau theo cách thủ công.

Nếu bạn chỉ muốn xem các gói DHCP trong Wireshark, hãy nhập “bootp” vào thanh bộ lọc. Tại sao bootp? Bởi vì nó đại diện cho phiên bản cũ hơn của DHCP và cả hai đều sử dụng cùng số cổng - 67 & 68.

Tại sao tôi nên sử dụng Wireshark?

Sử dụng Wireshark có rất nhiều lợi ích, một số trong số đó là:

1. Miễn phí - bạn có thể phân tích lưu lượng mạng của mình hoàn toàn miễn phí!

2. Nó có thể được sử dụng cho các nền tảng khác nhau - bạn có thể sử dụng Wireshark trên Windows, Linux, Mac, Solaris, v.v.

3. Nó chi tiết - Wireshark cung cấp một phân tích sâu về nhiều giao thức.

4. Nó cung cấp dữ liệu trực tiếp - dữ liệu này có thể được thu thập từ nhiều nguồn khác nhau như Ethernet, Token Ring, FDDI, Bluetooth, USB, v.v.

5. Nó được sử dụng rộng rãi - Wireshark là trình phân tích giao thức mạng phổ biến nhất.

Wireshark không cắn!

Bây giờ, bạn đã tìm hiểu thêm về Wireshark, khả năng của nó và các tùy chọn lọc. Nếu bạn muốn chắc chắn rằng bạn có thể khắc phục sự cố và xác định bất kỳ loại sự cố mạng nào hoặc kiểm tra dữ liệu đến và ra khỏi mạng của bạn, do đó giữ an toàn cho nó, bạn chắc chắn nên dùng thử Wireshark.

Bạn đã từng sử dụng Wireshark chưa? Hãy cho chúng tôi biết về điều đó trong phần bình luận bên dưới.